什么是beSTORM?你了解beSTORM吗?

黑盒软件和硬件测试

企业黑匣子测试

用于黑匣子测试的多协议模糊测试器

beSTORM代表了一种新的安全审核方法。这种新方法有时称为“模糊测试”,可用于保护内部软件应用程序和设备以及测试外部供应商的应用程序和设备。

如今,在产品和应用程序中发现的大多数安全漏洞都是通过自动化的黑匣子软件测试发现的。beSTORM实际上从最可能的情况开始,从智能尝试每种攻击组合,并检测表明攻击成功的应用程序异常。因此,几乎无需用户干预即可发现安全漏洞。

针对应用程序和硬件的全面安全测试

beSTORM以前仅适用于政府和大公司,在确定网络设备和软件中的安全性问题方面已经建立了悠久且有据可查的悠久历史。beSTORM简单易用,但功能强大到足以被军方部署,可以替代数十种难以使用或缺乏良好支持和文档记录的工具,并提供标准,可靠和可重复的安全测试流程,任何规模的企业都可以将其纳入其软件质量保证处理。

从技术上讲,beSTORM是一款商用黑匣子智能模糊器。它在实验室环境中用于测试开发过程中的应用程序安全性,或在部署之前对软件和联网硬件进行认证。它具有完整的技术和开发支持,不需要或使用源代码,并且可以通过首先测试最常见,最可能的故障场景,然后再扩展到几乎无限的攻击范围,来提供快速的结果。立即与我们联系,并回答您的软件安全测试问题。

beSTORM黑匣子测试如何工作

·创新: beSTORM进行详尽的分析,以发现任何软件中的新漏洞和未知漏洞。它独特而强大的测试算法专注于最有可能成功的攻击,因此产生结果的速度比简单的蛮力测试快得多。beSTORM不需要源代码即可分析和发现漏洞。

·多协议:可以使用beSTORM测试所有Internet协议-甚至支持复杂协议,例如SIP(用于IP语音产品)。

·智能模糊测试:特殊的攻击优先级算法使beSTORM可以从最有可能成功的攻击开始,具体取决于所审核的特定协议。这样可以在审核过程中节省大量时间,并且首先突出最重要的问题。

·准确的报告: beSTORM通过触发实际攻击来从外部检查应用程序。仅当实际攻击成功后(例如,已触发缓冲区溢出),才报告漏洞。简而言之,beSTORM模拟了攻击者。如果攻击者无法进行攻击,则beSTORM不会报告该攻击,从而有效减少了误报的次数。

·快速而深入的测试:通过将技术RFC文档中使用的BNF描述转换为攻击语言,beSTORM能够将协议标准文本转换为自动化测试集。这样可以确保检查系统的全部功能,并能够快速发现在产品上市后仅几个月或几年便会出现的错误。

·全面的分析: beSTORM通过附加到经过审核的过程并检测甚至最小的异常来检测漏洞。这样,beSTORM可以发现与“一站式”攻击一样细微的攻击,以及不会使应用程序崩溃的缓冲区溢出攻击。

·可扩展性: beSTORM具有极高的可扩展性,能够使用多个处理器或多台机器来并行化审核并显着减少测试时间。

·可扩展: beSTORM测试协议而不是产品,因此可以用于测试具有大型代码库的极其复杂的产品。

·灵活: beSTORM的协议分析可以轻松扩展以支持您的专有协议。

·语言无关: beSTORM测试二进制应用程序,因此与所使用的编程语言或系统库完全无关。beSTORM将报告触发该漏洞的确切交互,从而使程序员可以使用所需的任何开发环境来调试应用程序。

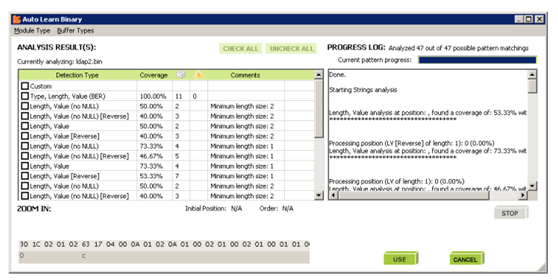

自动二元分析

beSTORM包括一个自动引擎,该引擎可以解析二进制数据,解码ASN.1结构以及长度值对:

beSTORM自动解析二进制数据

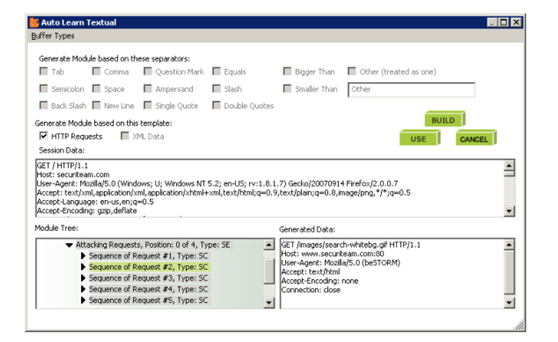

自动文本分析

beSTORM包括一个自动引擎,该引擎可以解析文本数据,识别多种形式的数据编码以及解码XML结构:

beSTORM自动解析文本数据

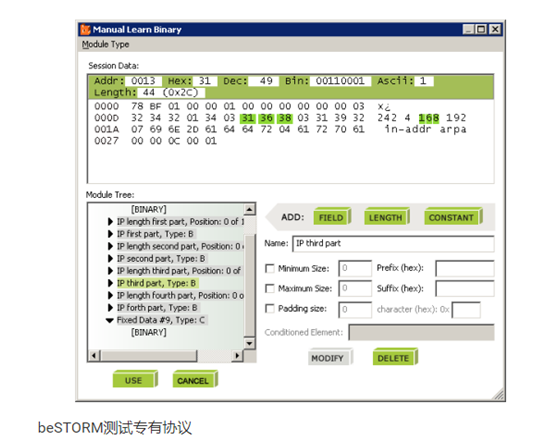

定制协议

对于专有或自定义协议,beSTORM包含一个图形界面,可用于自动学习然后测试任何协议:

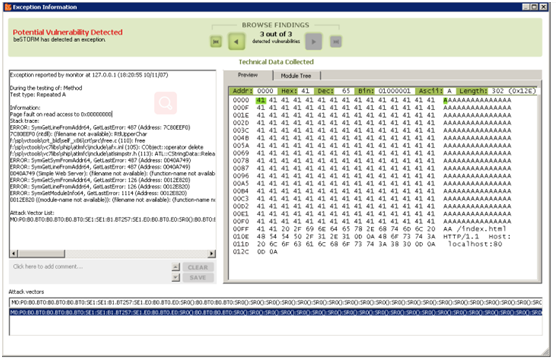

高级调试和堆栈跟踪

beSTORM包含一个高级调试和堆栈跟踪引擎,该引擎不仅可以发现潜在的编码问题,还可以显示使您遇到特定编码问题的堆栈跟踪:

beSTORM堆栈跟踪引擎

beSTORM黑匣子测试的优势

·与现有的开发策略集成:在开发过程中或在质量检查过程中搜索安全漏洞。

·不需要源代码:不需要源代码-非常适合审核第三方应用程序。

·可重现:以有条不紊的方式搜索可复制的漏洞。

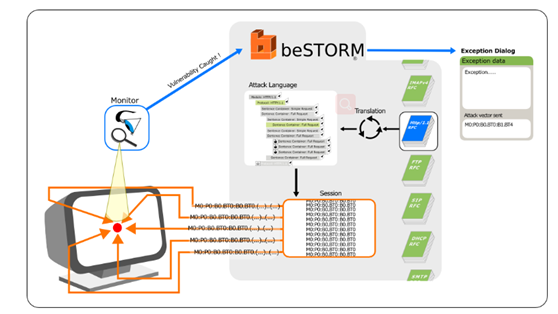

beSTORM应用程序图